LONDËR - Një ekip rus hakerash i njohur si Cold River shënjestroi tre laboratorë kërkimore bërthamore në Shtetet e Bashkuara verën e kaluar, sipas të dhënave të internetit të shqyrtuara nga Reuters dhe pesë ekspertë të sigurisë kibernetike.

Midis muajve gusht dhe shtator, ndërsa Presidenti Vladimir Putin tregoi se Rusia do të ishte e gatshme të përdorte armë bërthamore për të mbrojtur territorin e saj, Cold River shënjestroi Laboratorët Kombëtarë Brookhaven (BNL), Argonne (ANL) dhe Lawrence Livermore (LLNL), sipas të dhënave në internet që u tregoi hakerëve që krijonin faqe të rreme hyrjeje për çdo institucion dhe u dërgonin email shkencëtarëve bërthamorë në një përpjekje për t'i bërë ata të zbulonin fjalëkalimet e tyre.

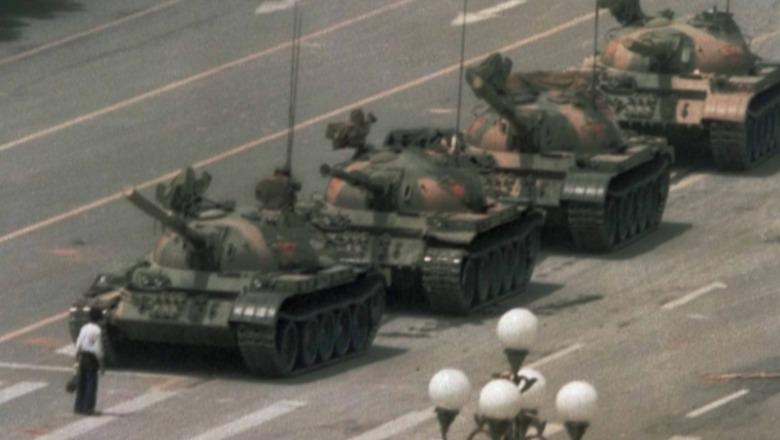

Cold River ka përshkallëzuar fushatën e saj të hakerëve kundër aleatëve të Kievit që nga pushtimi i Ukrainës, sipas studiuesve të sigurisë kibernetike dhe zyrtarëve të qeverisë perëndimore. Blitz dixhital kundër laboratorëve amerikanë ndodhi ndërsa ekspertët e OKB-së hynë në territorin ukrainas të kontrolluar nga Rusia për të inspektuar termocentralin më të madh atomik në Evropë dhe për të vlerësuar rrezikun e asaj që të dyja palët thanë se mund të ishte një katastrofë shkatërruese rrezatimi mes bombardimeve të rënda aty pranë.

"Ky është një nga grupet më të rëndësishme të hakerëve për të cilët nuk keni dëgjuar kurrë," tha Adam Meyer, nënkryetar i lartë i inteligjencës në firmën amerikane të sigurisë kibernetike CrowdStrike. "Ata janë të përfshirë në mbështetjen e drejtpërdrejtë të operacioneve të informacionit të Kremlinit."

Zyrtarët perëndimorë thonë se qeveria ruse është një lider global në hakerat dhe përdor spiunazhin kibernetik për të spiunuar qeveritë dhe industritë e huaja për të kërkuar një avantazh konkurrues. Megjithatë, Moska e ka mohuar vazhdimisht se kryen operacione hakerimi. Reuters ua tregoi gjetjet e tij pesë ekspertëve të industrisë, të cilët konfirmuan përfshirjen e Cold River në tentativat për hakimet e laboratorëve bërthamorë, bazuar në gjurmët e gishtërinjve dixhitalë të përbashkët që studiuesit historikisht i kanë lidhur me grupin.

Në maj, Cold River depërtoi dhe zbuloi emailet që i përkisnin ish-shefit të shërbimit spiun të Britanisë MI6 . Ky ishte vetëm një nga disa operacione 'hack and leak' vitin e kaluar nga hakerë të lidhur me Rusinë, në të cilat komunikimet konfidenciale u bënë publike në Britani, Poloni dhe Letoni, sipas ekspertëve të sigurisë kibernetike dhe zyrtarëve të sigurisë së Evropës Lindore. Në një tjetër operacion të fundit spiunazhi që synon kritikët e Moskës, Cold River regjistroi emra domenesh të krijuar për të imituar të paktën tre OJQ evropiane që hetojnë krimet e luftës, sipas firmës franceze të sigurisë kibernetike SEKOIA.IO.

Përpjekjet për hakerim të lidhura me OJQ-të ndodhën pak para dhe pas lançimit më 18 tetor të një raporti nga një komision i pavarur hetimor i OKB-së që zbuloi se forcat ruse ishin përgjegjëse për "shumicën dërrmuese" të shkeljeve të të drejtave të njeriut në javët e para të luftës në Ukrainë. të cilin Rusia e ka quajtur një operacion ushtarak special.

Në një postim në blog, SEKOIA.IO tha se, bazuar në shënjestrimin e OJQ-ve, Cold River po kërkonte të kontribuonte në "mbledhjen e inteligjencës ruse në lidhje me provat e identifikuara të lidhura me krimet

Cold River ka përdorur taktika të tilla si mashtrimi i njerëzve për të futur emrat e përdoruesve dhe fjalëkalimet e tyre në faqet e internetit të rreme për të fituar akses në sistemet e tyre kompjuterike, thanë studiuesit e sigurisë për Reuters. Për ta bërë këtë, Cold River ka përdorur një sërë llogarish emaili për të regjistruar emra domenesh si "goo-link.online" dhe "online365-office.com" të cilat në një shikim duken të ngjashme me shërbimet legjitime të operuara nga firma si Google dhe Microsoft. , thanë studiuesit e sigurisë.

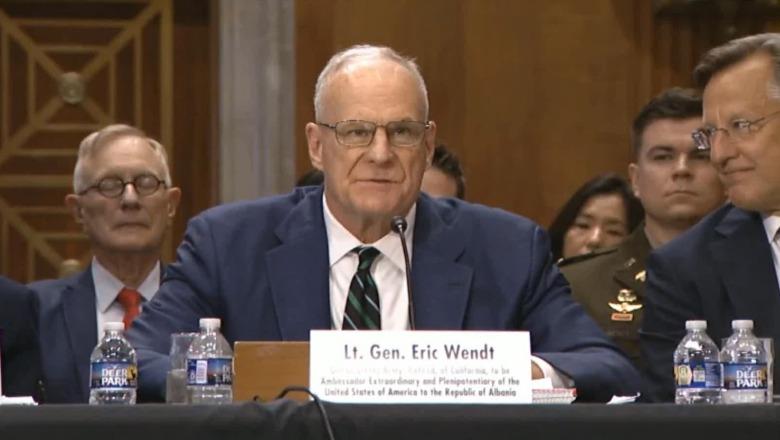

Lidhje të thella me Rusinë

Cold River bëri disa gabime në vitet e fundit që lejuan analistët e sigurisë kibernetike të përcaktonin vendndodhjen dhe identitetin e saktë të një prej anëtarëve të tij, duke ofruar treguesin më të qartë të origjinës ruse të grupit, sipas ekspertëve nga gjigandi i internetit Google, kontraktori britanik i mbrojtjes BAE, dhe Firma amerikane e inteligjencës Nisos. Adresat e shumta personale të emailit të përdorura për të vendosur misionet e Lumit të Ftohtë i përkasin Andrey Korinets, një punonjës IT dhe bodybuilder 35-vjeçar në Syktyvkar, rreth 1,600 km (1,000 milje) në verilindje të Moskës . Përdorimi i këtyre llogarive la një gjurmë të provave dixhitale nga hakimet e ndryshme në jetën online të Korinets, duke përfshirë llogaritë e mediave sociale dhe faqet e internetit personale.

Billy Leonard, një Inxhinier Sigurie në Grupin e Analizës së Kërcënimeve të Google, i cili heton hakerimin e shtetit kombëtar, tha se Korinets ishte i përfshirë. "Google e ka lidhur këtë individ me grupin rus të hakerëve Cold River dhe operacionet e tyre të hershme," tha ai.

Është e paqartë nëse Korinets është përfshirë në operacione hakerimi që nga viti 2020. Ai nuk ofroi asnjë shpjegim se pse u përdorën këto adresa emaili dhe nuk iu përgjigj thirrjeve të mëtejshme telefonike dhe pyetjeve të dërguara me email.

Komente